6 - 模型与框架

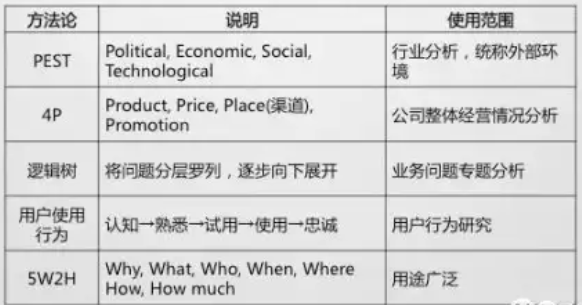

利用现有的成熟的理论、模型与框架,结合实际业务情况,搭建分析框架,尽量确保数据分析维度的完整性,结果的有效性及正确性。

- 营销理论模型:4P、用户使用行为、STP理论、SWOT等。

- 管理理论模型:PEST、5W2H、时间管理、生命周期、逻辑树、金字塔、SMART原则等。

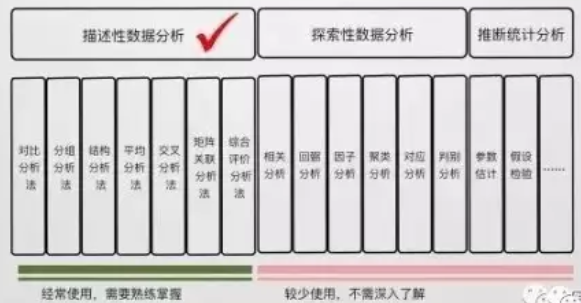

7 - 简单的数据分析法

- 交叉分析:通常是把纵向对比和横向对比综合起来,对数据进行多角度的结合分析

- 对比分析:横向对比、纵向对比,与不同目标、时期、区域、组织、行业等对比

- 分组分析:分组的目的在于对比,必须结合对比法来使用

- 均值分析:通常情况下,总量对比不能很好的反映问题,通过均值处理(算术平均、众数与中位数、几何平均、调和平均等),可以衡量平均水平

- 结构分析:某部分占总体的比率

8 - 一些模型与框架的简要说明

SWOT

S (strengths)优势、W (weaknesses)劣势,O (opportunities)机会、T (threats)威胁

SWOT分析法析,就是将与研究对象密切相关的各种主要内部优势、劣势和外部的机会和威胁等,通过调查列举出来,并依照矩阵形式排列,然后用系统分析的思想,把各种因素相互匹配起来加以分析,从中得出一系列相应的结论,而结论通常带有一定的决策性。

运用这种方法,可以对研究对象所处的情景进行全面、系统、准确的研究,从而根据研究结果制定相应的发展战略、计划以及对策等。

从整体上看,SWOT可以分为两部分:第一部分为SW,主要用来分析内部条件;第二部分为OT,主要用来分析外部条件。

利用这种方法可以从中找出对自己有利的、值得发扬的因素,以及对自己不利的、要避开的东西,发现存在的问题,找出解决办法,并明确以后的发展方向。

根据这个分析,可以将问题按轻重缓急分类,明确哪些是急需解决的问题,哪些是可以稍微拖后一点儿的事情,哪些属于战略目标上的障碍,哪些属于战术上的问题。

将这些研究对象列举出来,依照矩阵形式排列,然后用系统分析的所想,把各种因素相互匹配起来加以分析,从中得出一系列相应的结论而结论通常带有一定的决策性,有利于领导者和管理者做出较正确的决策和规划。

5W2H

5W2H:何因(Why)、何事(What)、何人(Who)、何时(When)、何地(Where)、如何做(How)、何价(How much)。

易学易用,利用此分析法可以把握重点,理顺逻辑思路。

应用相对广泛,可用于用户行为分析、业务问题专题分析、营销活动等

5WHY

5why分析法,又称“5问法”,也就是对一个问题点连续以5个“为什么”来自问,以追究其根本原因。

5why法的关键所在:鼓励解决问题的人要努力避开主观或自负的假设和逻辑陷阱,从结果着手,沿着因果关系链条,顺藤摸瓜,直至找出原有问题的根本原因。

沿着“为什么——为什么”的因果路径逐一提问,先问第一个“为什么”,获得答案后,再问为何会发生,以此类推,问5次“为什么”,或者更多,以此来挖掘出问题的真正原因。

Why-How-What

- WHAT - 得到的答案通常只反映出事情的表面现象。

- HOW - 关键因素在各种辅助因素的作用下,事件是如何一步步发展的?该事件内部是如何运作的?

- WHY - “切中要害”,引向该事物本质的问题,对整个事件有一个既宏观又深刻的认识

- Look back - 再用 WHAT 方式重新审视

逻辑树

也称为问题树、演绎树或分解树等,主要针对已知问题进行分析,有助于理清思路,避免进行重复和无关的思考。

通过对已知问题的细化分析,分析结论找到问题的最优解决方案。

逻辑树能保证解决问题的过程完整性,将工作细化成便于操作的具体任务,确定各部分优先顺序,明确责任到个人。

具体操作其实就是将问题的所有子问题分层罗列,从最高层开始,并逐步向下扩展。

把一个已知问题当作树干,考虑这个问题和哪些问题有关,将相关的问题作为树枝加入到树干,一次类推,就会将问题扩展成一个问题树。

三原则:

- 要素化:把相同问题总结归纳成要素;

- 框架化:将各个要素组成框架,遵守不重不漏原则;

- 关联化:框架内的各要素保持必要的相互关系,简单而不孤立。

漏斗分析

漏斗分析模型,简单来讲,就是抽象产品中的某一流程,观察流程中每一步的转化与流失。

通过精细化的拆分,从宏观的视角,将复杂的事件分析拆分为独立的归因分析。

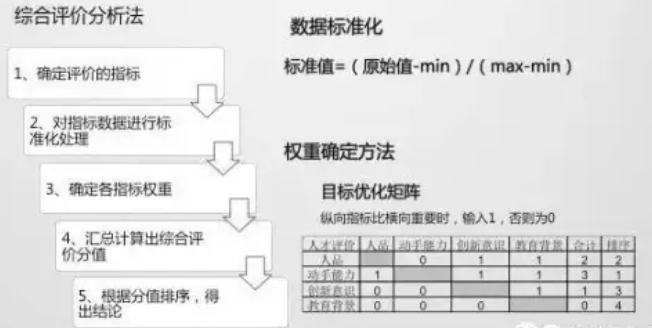

综合评价分析

金字塔原则(Pyramid Principles)

是一项层次性、结构化的思考、沟通技术,可以用于结构化的写作过程。

利用金字塔结构、用一定的逻辑框架将大问题拆成小问题,然后对小问题进行拆分,直到没有必要继续拆分为止。

从呈现和演示的角度就是从结论说起,然后阐述支持结论的分论点,最后阐述支持分论点的论点。

简而言之, 金字塔原理就是要先表明中心思想,再说论点、论据,然后层层延伸,状如金字塔。

合格的“金字塔”

- 任意一层次上的思想是下一层的概括

- 每一组的思想必须是同一范畴

- 每一组的思想必须具备一定的逻辑关系

参考信息:http://www.woshipm.com/pmd/306704.html

SMART原则

SMART原则(S=Specific、M=Measurable、A=Attainable、R=Relevant、T=Time-bound)

- 绩效指标必须是具体的(Specific):绩效考核要切中特定的工作指标,不能笼统;

- 绩效指标必须是可以衡量的(Measurable):绩效指标是数量化或者行为化的,验证这些绩效指标的数据或者信息是可以获得的;

- 绩效指标必须是可以达到的(Attainable):绩效指标在付出努力的情况下可以实现,避免设立过高或过低的目标;

- 绩效指标是要与其他目标具有一定的相关性(Relevant):绩效指标是与工作的其它目标是相关联的;绩效指标是与本职工作相关联的;

- 绩效指标必须具有明确的截止期限(Time-bound):注重完成绩效指标的特定期限;

无论是制定团队的工作目标还是员工的绩效目标都必须符合上述原则,五个原则缺一不可。

制定的过程也是自身能力不断增长的过程,经理必须和员工一起在不断制定高绩效目标的过程中共同提高绩效能力。

PEST

PEST:政治(Political)、经济(Economic)、社会(Social)和技术(Technological)

主要针对宏观市场环境进行分析,从政治、经济、社会以及技术四个维度对产品或服务是否适合进入市场进行数据化的分析,最终得到结论,辅助判断产品或服务是否满足大环境。

- 政治(Political),构成政治环境的关键指标有,政治体制、经济体制、财政政策、税收政策、产业政策、投资政策、国防开支水平政府补贴水平、民众对政治的参与度等。

- 经济(Economic),构成经济环境的关键指标有,GDP及增长率、进出口总额及增长率、利率、汇率、通货膨胀率、消费价格指数、居民可支配收入、失业率、劳动生产率等。

- 社会(Social),构成社会文化环境的关键指标有:人口规模、性别比例、年龄结构、出生率、死亡率、种族结构、妇女生育率、生活方式、购买习惯、教育状况、城市特点、宗教信仰状况等因素。

- 技术(Technological),构成技术环境的关键指标有:新技术的发明和进展、折旧和报废速度、技术更新速度、技术传播速度、技术商品化速度、国家重点支持项目、国家投入的研发费用、专利个数、专利保护情况等因素。

STP

市场细分(Segmentation)、目标(Targeting)和定位(Positioning)。

STP理论是战略营销的核心内容,其根本要义在于选择确定目标消费者或客户,或称市场定位理论。

根据STP理论,市场是一个综合体,是多层次、多元化的消费需求集合体,任何企业都无法满足所有的需求,企业应该根据不同需求、购买力等因素把市场分为由相似需求构成的消费群,即若干子市场。这就是市场细分。

企业可以根据自身战略和产品情况从子市场中选取有一定规模和发展前景,并且符合公司的目标和能力的细分市场作为公司的目标市场。

随后,企业需要将产品定位在目标消费者所偏好的位置上,并通过一系列营销活动向目标消费者传达这一定位信息,让他们注意到品牌,并感知到这就是他们所需要的。

简而言之,STP理论是指企业在一定的市场细分的基础上,确定自己的目标市场,最后把产品或服务定位在目标市场中的确定位置上。

4P

4P营销理论模型:产品(Product)、价格(Price)、渠道(Place)、促销(Promotion)

主要用于公司或其中某一个产品线的整体运营情况分析,通过分析结论,辅助决策近期运营计划与方案。

- 产品:能提供给市场,被人们使用和消费并满足人们某种需求的任何东西,包括有形产品、服务、人员、组织、观念和它们的组合。

- 价格:购买产品时的价格,包括基本价格、折扣价格、支付期限等。影响价格的主要因素有需求、成本和竞争。

- 渠道:产品从生产企业流转到用户手上全过程所经历的各个环节。

- 促销:企业通过销售行为的改变来激励用户消费,以短期的行为促进消费的增长,吸引其他品牌用户或导致提钱消费来促进销售增长。

用户行为

只用于用户行为(获取、使用物品或服务所采取的各种行动)的研究分析

用户对产品首先需要有一个认知、熟悉的过程,然后试用,再决定是否继续消费使用,最后成为忠诚用户。

行为轨迹:认知->熟悉->试用->使用->忠诚

利用用户使用行为理论,可以梳理产品分析的各关键指标之间的逻辑关系,构建符合公司实际业务的产品分析指标体系。

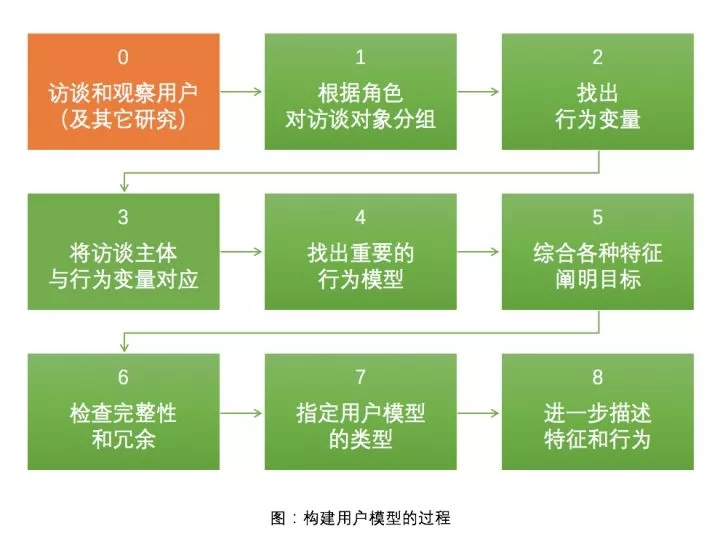

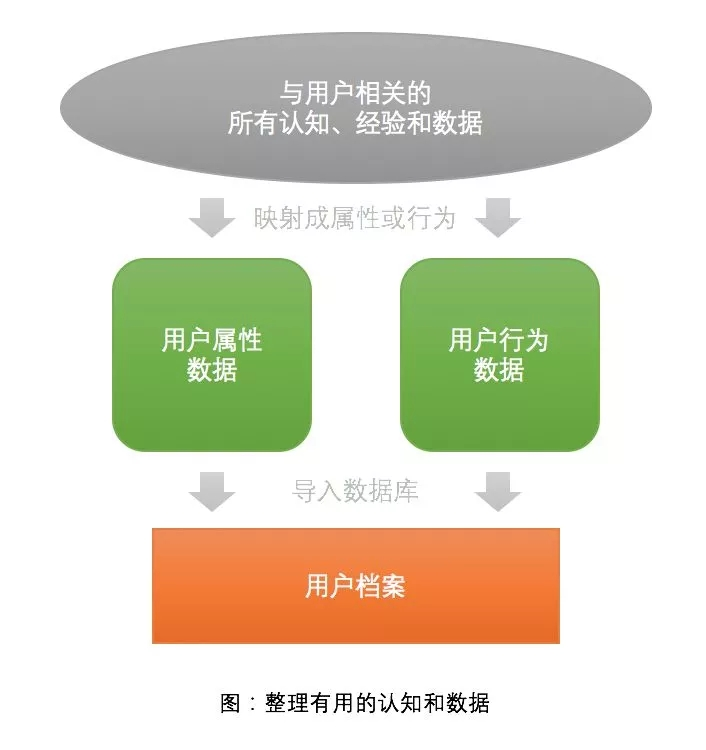

基于访谈和观察的构建用户模型

构建临时用户模型

基于行为数据构建用户模型

AARRR

AARRR(Acquisition获取、Activation激活、Retention留存、Revenue收入、Refer推荐)

- 获取(Acquisition):用户如何发现(并来到)你的产品?

- 激活(Activation):用户的第一次使用体验如何?

- 留存(Retention):用户是否还会回到产品(重复使用)?

- 收入(Retention):产品怎样(通过用户)赚钱?

- 传播(Retention):用户是否愿意告诉其他用户?